JLaunchpad (JLP)

$ 0.00029 (JLP/USD)

0.00%

24H

JLaunchpad JLP Price History USD

Track the price of JLaunchpad for today, 7 days, 30 days and 90 days

기간

변경하기

Change (%)

오늘

$ 0

0.00%

7일

$ 0

0.00%

30일

$ 0

0.00%

90일

$ 0.0000099

-3.23%

Own JLP Now

Buy and sell JLP easily and securely on BitMart.

JLaunchpad Market Information

$ 0.00029 24h Range $ 0.00029

All time high

$ 0.0079

All time low

$ 0.00024

24시간 변동률

0.00%

24시간 거래량

$ 0

유통량

0.00

JLP

Market cap

$ 0

Max supply

1.00B

JLP

Fully diluted market cap

$ 299.79K

거래하기 JLP

JLaunchpad X 인사이트

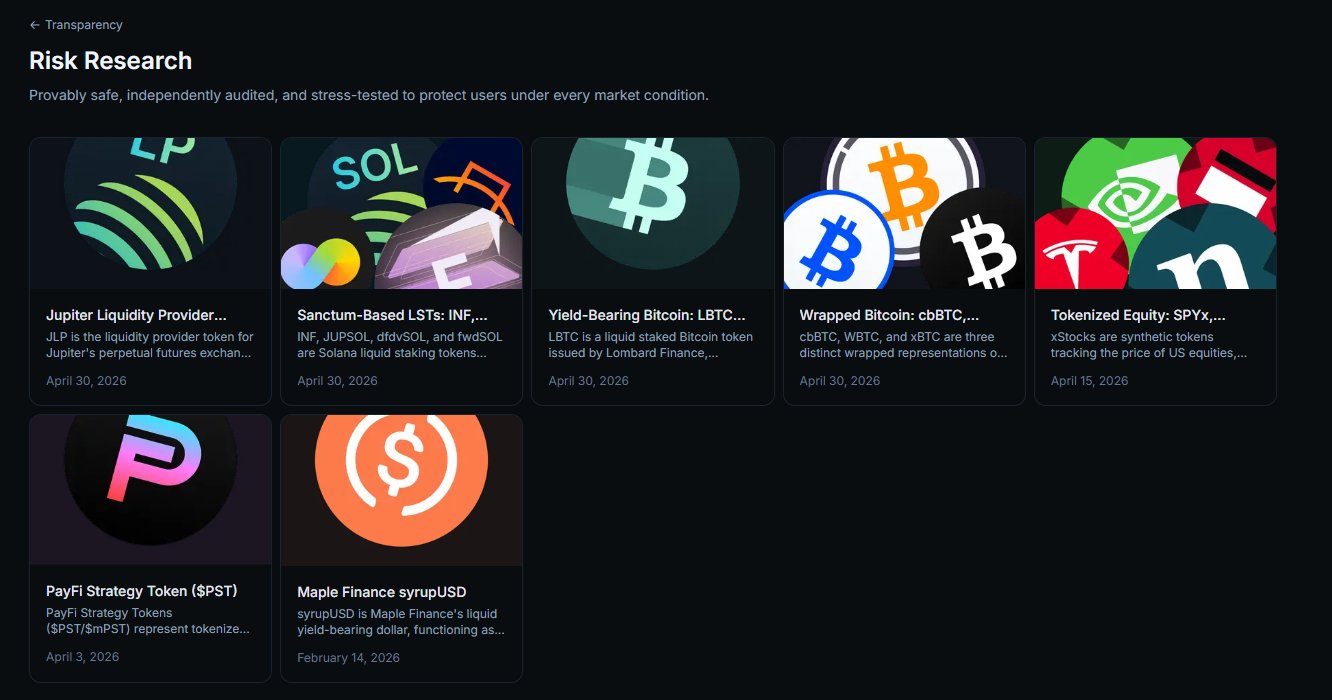

Jupiter Lend가 위험 연구를 시작하여 담보 자산의 안전성과 신뢰성을 보장합니다.

우리의 위험 연구가 이제 Jupiter Lend에 라이브되었습니다.

각 담보 목록 뒤에 있는 실사를 살펴보세요

각 평가는 승인의 근거를 상세히 설명합니다.

전체 보고서는 여기에서 확인하세요: https://t.co/SWqLfqTO2t https://t.co/3gGIo07IKk

2026-05-30 20:46

JLP의 출시 후 추세

매우 강세

Jupiter Lend가 위험 연구를 시작하여 담보 자산의 안전성과 신뢰성을 보장합니다.

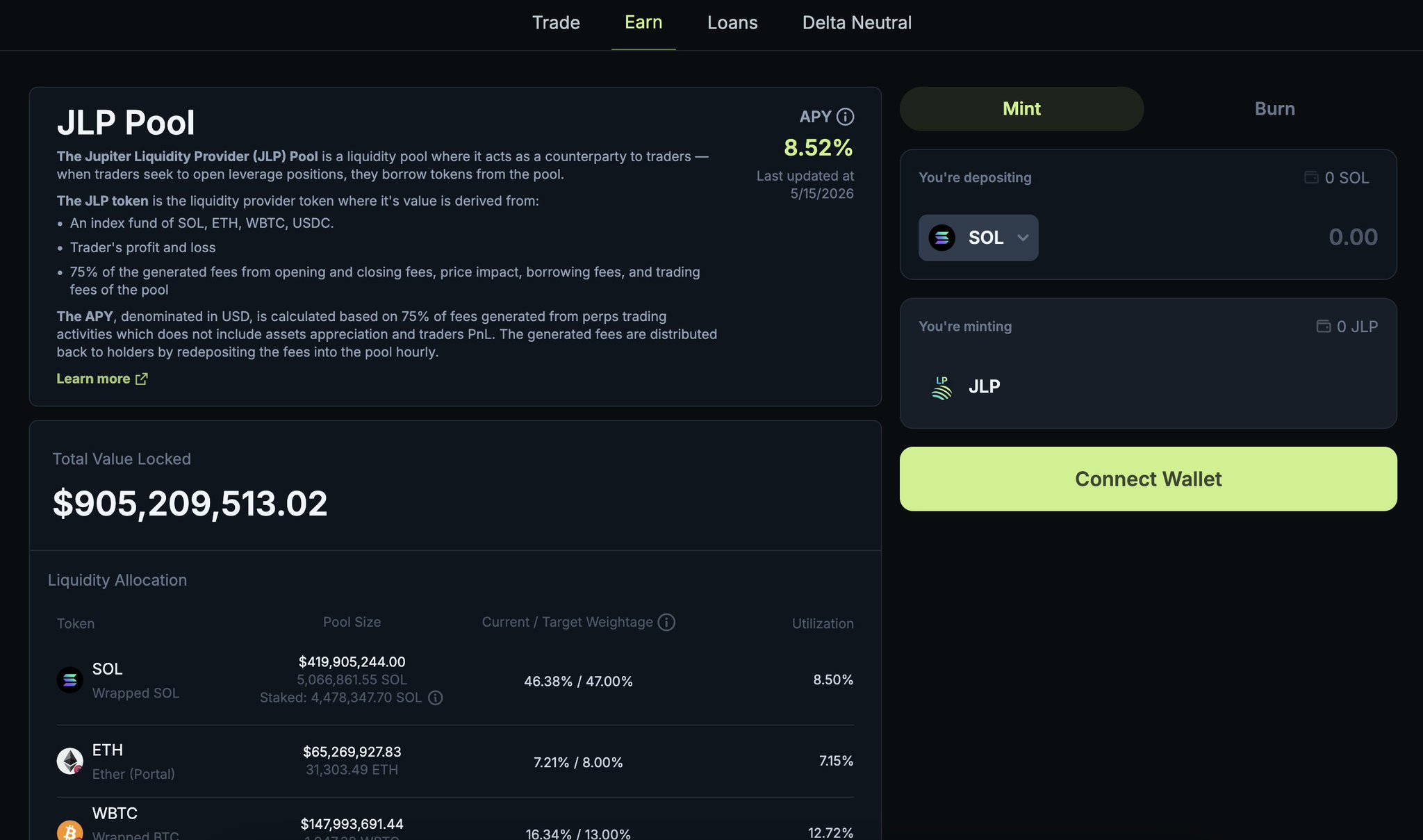

JLP는 SOL/ETH/BTC/USDC 지수로 8.52% APY를 제공하여 위험을 헤지하고 수익을 얻을 수 있습니다.

이러한 시장 상황에서, 예측 가능한 수익을 얻을 수 있는 간단한 방법을 찾거나 다시 발견할 때 가장 흥분됩니다.

@JupiterExchange가 제공하는 JLP는 제가 자주 생각하는 도구 중 하나입니다.

JLP는 Jupiter 트레이더들의 손익에 대한 상대방 역할을 합니다. 또한 트레이더가 레버리지 포지션을 열면 풀에서 토큰을 빌리게 되고, 이는 JLP 보유자에게 더 많은 수수료를 가져다줍니다.

JLP는 30% 스테이블코인 + 70% (SOL/ETH/BTC)로 구성됩니다.

즉, JLP는 USDC, SOL, BTC, ETH로 구성된 지수이므로 스테이블코인 저축 상품과는 다르고, 30-32%가 스테이블코인인 점을 고려하면 이 3가지 토큰보다 변동성이 낮은 지수에 가깝습니다.

연초부터 현재까지 토큰 성과를 보면:

BTC = -12%

ETH = -28%

SOL = -32%

JLP = -14.5% 👌

JLP는 2026년 초에 보유 자산을 보호하기 위한 훌륭한 매수였을 것이며, 상승장에서도 여전히 흥미로운 제품입니다. 다만 기본 토큰에 더 순수하게 노출되지 않기 때문에 상승 잠재력을 일부 포기하게 됩니다.

JLP를 통해 현재 개설·청산 수수료, 가격 영향, 차입 수수료 및 풀의 거래 수수료 등에서 8.52% APY를 얻을 수 있습니다. 발생한 수수료는 매시간 풀에 재예치되어 JLP 보유자에게 다시 분배됩니다.

JLP는 JLP 대출에서 담보로 활용될 수 있으며, 90% LTV, Jupiter에서는 95% LLTV로 대출이 가능하고, USDC는 연 5.99% 금리로 차입할 수 있습니다. 현재 $84M 규모의 USDC 유동성이 제공됩니다.

JLP Loans: https://t.co/wQZZurUJQJ

저처럼 이러한 블루칩 주요 코인을 축적하고, 시장이 하락할 때 롱 포지션을 잡으며, 동시에 Jupiter 거래 제품군(퍼프)에서 수수료를 벌어 내리막 위험을 방어하고자 하는 투자자에게 JLP는 매우 명확한 선택입니다.

저는 JLP를 포트폴리오에 보다 잘 통합해야 할 시점이 늦어졌습니다.

Learn more about JLP here: https://t.co/lRenvvKmKD

Shoutout to @kashdhanda from @JupiterExchange for recording a new Revenue Meta episode on The @Edge_Pod (due out next week) and reminding me of these thoughts on JLP 🫡 https://t.co/TQoZ5EXCqq

2026-05-19 19:31

JLP의 출시 후 추세

매우 강세

JLP는 SOL/ETH/BTC/USDC 지수로 8.52% APY를 제공하여 위험을 헤지하고 수익을 얻을 수 있습니다.

Jupiter Lend가 JLP/JupUSD 대출 한도를 4천만 달러로 상향하고, 최대 33.4% APY를 제공합니다.

우리는 JLP/JupUSD의 대출 한도를 2500만에서 4000만으로 증가시켰습니다.

LTV 85%까지 대출 가능하거나, 현재 최대 APY 33.4%로 JLP를 루프할 수 있습니다.

인기 있는 금고를 위해 이제 1500만의 새로운 용량을 사용할 수 있습니다. https://t.co/ZuZVEjYoUi

2026-04-27 05:26

JLP의 출시 후 추세

상승세

Jupiter Lend가 JLP/JupUSD 대출 한도를 4천만 달러로 상향하고, 최대 33.4% APY를 제공합니다.

가격 예측

When is a good time to buy JLP? Should I buy or sell JLP now?

When deciding whether it’s a good time to buy or sell JLaunchpad (JLP), it’s important to first align with your own trading strategy and risk profile.Long-term investors and short-term traders often interpret market conditions differently, so your decision should reflect your personal approach. According to the latest JLP 4-hour technical analysis, the current trading signal is Hold. According to the latest JLP 1-day technical analysis, the current signal is 매수.

Beacon Prediction

Probabilistic Price Forecast (Next 24 Hours)Beacon Prediction Disclaimer

The data results displayed on this page are analyzed based on actual trading data (OHLCV) of the selected trading pair along with corresponding technical indicators.

This prediction is an experimental technical product and is provided for reference purposes only. It does not constitute investment advice. Unexpected real-world events may significantly impact market behavior. Traders should make decisions with caution.

This prediction is an experimental technical product and is provided for reference purposes only. It does not constitute investment advice. Unexpected real-world events may significantly impact market behavior. Traders should make decisions with caution.

소개 JLaunchpad

JLaunchpad (JLP) is a cryptocurrency launched in 2021and operates on the BNB Smart Chain (BEP20) platform. JLaunchpad has a current supply of 1,000,000,000 with 0 in circulation. The last known price of JLaunchpad is 0.00030391 USD and is up 0.01 over the last 24 hours. It is currently trading on 4 active market(s) with $10,108.49 traded over the last 24 hours. More information can be found at https://www.jlaunchpad.com.

자세히 읽어보기

Chain Explorer

Explore More

BM 디스커버리

새 리스팅

ISK$ Iskander Coin

-- 0.00%

$BLAST SafeBLAST

-- 0.00%

SPYON SPDR S&P 500 Tokenized ETF (Ondo)

-- 0.00%

QQQON Invesco QQQ Tokenized ETF (Ondo)

-- 0.00%

MCDON McDonald's Tokenized Stock (Ondo)

-- 0.00%

MSTRON MicroStrategy Tokenized Stock (Ondo)

-- 0.00%

AVGOON Broadcom Tokenized Stock (Ondo)

-- 0.00%

CRCLON Circle Internet Group Tokenized Stock (Ondo)

-- 0.00%

COINON Coinbase Tokenized Stock (Ondo)

-- 0.00%

NFLXON Netflix Tokenized Stock (Ondo)

-- 0.00%